Ue: sempre più numerosi gli attacchi informatici

La pandemia, che ha spostato online la vita dei cittadini dell’Unione, ha aumentato le violazioni della sicurezza di imprese e istituzioni europee. Nel 2020 gli attacchi informatici contro settori strategici sono raddoppiati e spesso riconducono alla Russia. Nonostante gli sforzi di Bruxelles per tappare i buchi, l’invasione dell’Ucraina rischia di aggravare la situazione

Ue-sempre-piu-numerosi-gli-attacchi-informatici

Il 14 maggio 2021 Donna-Marie Cullen aspettava di fare la sua seduta di radioterapia, con la quale cercava di combattere un tumore cerebrale molto aggressivo, quando ha ricevuto una telefonata inaspettata: un attacco informatico aveva mandato in tilt la rete del sistema sanitario irlandese e la seduta veniva sospesa.

Dopo un anno di dura lotta contro il coronavirus la Sanità irlandese ha quindi ceduto, per colpa non dei contagi o del caos provocato dal lockdown, come ci si sarebbe aspettati, ma di un’aggressione invisibile sferrata a centinaia di chilometri di distanza.

Dalle successive indagini è emerso che il responsabile era stato un ransomware (o sequestro di dati) a opera di Wizard Spider , gruppo di criminali informatici con base a San Pietroburgo, che ha chiesto quattordici milioni di sterline – circa diciassette milioni di euro – per fermare l’attacco. Le autorità irlandesi hanno scelto di non pagare il riscatto, una decisione che ha comportato la sospensione di migliaia di appuntamenti, il ritorno, per diversi mesi, al cartaceo, la diffusione dei dati sanitari riservati di 520 pazienti e una spesa di circa cento milioni di euro .

L’aggressione subita dal Sistema Sanitario irlandese, niente affatto isolata, si inserisce nel quadro di una valanga di attacchi informatici rivolti contro istituzioni e imprese dell’Unione europea. L’ombra della Russia ha sempre aleggiato sulle reti informatiche dell’Ue, ma con la pandemia la frequenza e la virulenza degli attacchi non hanno fatto che aumentare.

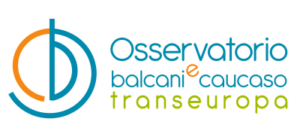

Secondo l’Agenzia dell’Unione europea per la cibersicurezza (Enisa), nel 2020 gli incidenti gravi che hanno colpito settori strategici sono raddoppiati in Europa: 304 contro i 146 del 2019. Anche gli attacchi contro ospedali e reti di assistenza sanitaria sono aumentati del 47%.

La nuova normalità, terreno fertile per i cibercriminali

Nel giro di pochi giorni, mentre i contagi si moltiplicavano a dismisura dopo che l’Oms aveva dichiarato la pandemia di coronavirus, la vita degli europei si è trasferita online. All’improvviso, il telelavoro, gli acquisti via internet e la socialità digitale sono diventati la norma. E i mezzi digitali, pur avendo permesso al mondo di non fermarsi del tutto e a una parte delle imprese di continuare a lavorare, hanno offerto un’occasione d’oro ai criminali informatici.

Oltre al coronavirus, la transizione dalle infrastrutture tradizionali a piattaforme basate sul cloud, la crescente interconnettività e la nascita di nuove tecnologie come l’intelligenza artificiale, hanno provocato una crescita degli attacchi informatici “in termini di raffinatezza, complessità e impatto”, secondo l’Enisa. Nella relazione del 2021 , l’Agenzia per la cibersicurezza ha avvisato che “questa tendenza [l’accelerazione della transizione digitale] ha esteso il campo di attacco dei cibercriminali e di conseguenza abbiamo assistito a un aumento del numero di attacchi informatici contro organizzazioni e imprese attraverso uffici”.

Inoltre, dall’inizio della pandemia, la Pubblica Amministrazione, le catene di distribuzione – che possono innescare reazioni a catena – e le reti sanitarie sono diventati settori prioritari per i cibercriminali. Un’altra struttura vittima di un attacco che ne ha compromesso il funzionamento è stato l’Ospedale universitario di Brno , nella Repubblica Ceca, che a marzo 2020 si è visto costretto a chiudere la propria rete informatica e a rimandare operazioni urgenti e spostare pazienti gravi. Anche le stesse istituzioni europee sono state bersaglio di un attacco informatico a marzo 2021 , anche se parrebbe senza violazioni di sicurezza.

Russia, la minaccia costante

L’anonimato che caratterizza questo tipo di aggressioni rende difficile identificare il nemico e approntare una risposta adeguata. Ancor di più in un contesto in cui proliferano gruppi non statali dietro i quali si nascondono dirigenti che non esitano a condannare pubblicamente queste azioni.

Per quanto sia complicato stabilire con esattezza la “cibercapacità” di ciascun paese, a livello internazionale non c’è dubbio che la Russia sia uno degli attori principali . Mosca usa il ciberspazio per portare avanti le proprie aspirazioni geopolitiche: dal rafforzamento del suo ruolo di potenza globale al consolidamento del controllo della sua area di influenza, fino alla destabilizzazione e all’indebolimento di organizzazioni considerate nemiche come la Ue o la Nato.

Si possono contare decine di esempi: Germania, Italia, Paesi Bassi e Danimarca hanno denunciato negli ultimi anni di essere stati vittime del ciberspionaggio russo; la Francia ha comunicato all’inizio del 2021 che diverse sue aziende, tra cui Airbus e Orange, erano state danneggiate dall’attacco di hacker legati alla Russia; lo scorso settembre Josep Borrell, Alto Rappresentante dell’Unione europea per la Politica estera, ha accusato Mosca di cercare di infiltrarsi nei computer di numerosi politici europei, giornalisti, alti dirigenti di imprese energetiche e cittadini con una certa rilevanza sociale.

Oltre ad accedere a dati sensibili, i cybercriminali russi cercano di ricavare informazioni personali di cittadini europei per poi chiedere un riscatto o neutralizzare il sistema europeo di protezione dei dati, evidenziando quanto le nostre società sono vulnerabili da questo punto di vista. Il problema è che per gli investigatori è molto complicato dimostrare che questi attacchi godono dell’appoggio del Cremlino, visto che le accuse si basano quasi sempre su indizi insufficienti a esigere spiegazioni da Mosca.

La reazione di Bruxelles

La Commissione europea e gli stati membri sono perfettamente consapevoli di essere diventati il bersaglio privilegiato di questi attacchi e che, se Mosca continua a fare il bello e il cattivo tempo nelle reti informatiche europee, è perché esistono delle lacune nei sistemi di sicurezza.

Per colmarle, la Commissione ha aggiornato a dicembre 2020 la propria Strategia per la Cibersicurezza e ha presentato una nuova direttiva sulle misure per un livello comune elevato di cibersicurezza nell’Unione (Direttiva NIS2). Entrambe le azioni mirano a rafforzare la capacità operativa comunitaria di respingere gli attacchi informatici ed estendere la rete di protezione a nuovi settori, oltre a promuovere gli investimenti delle organizzazioni europee in cibersicurezza (inferiori del 41% a quelli statunitensi ).

Come se non bastasse, nelle ultime settimane il conflitto fra Russia e Ucraina ha messo se possibile ancor più in allerta la Ue: la Banca Centrale Europea ha chiesto alle banche nazionali di prepararsi a fronteggiare gli attacchi informatici russi e la Presidenza francese del Consiglio dell’Ue ha promosso una simulazione su larga scala di un attacco informatico alle reti di distribuzione degli stati membri.

La rotta è tracciata: possiamo dire che la guerra cibernetica ha lasciato la fantascienza ed è ormai cominciata. Pur senza spargimenti di sangue, è indubbio che abbia un impatto diretto sulla vita dei cittadini. Con la Russia e la transizione digitale come principali minacce, la Ue sfrutterà tutte le armi – e i computer – a sua disposizione e condurrà la propria battaglia per promuovere un accordo globale e rendere il cyberspazio un ambiente sicuro.

Questo articolo è pubblicato in associazione con lo European Data Journalism Network ed è rilasciato con una licenza CC BY-SA 4.0

Questo articolo è pubblicato in associazione con lo European Data Journalism Network ed è rilasciato con una licenza CC BY-SA 4.0

Tag: EDJNet

In evidenza

- Attivismo ambientale

- PROTESTE SENZA FINE

- autoritarismi